Tras la transformación digital el peso de la ciberseguridad en las organizaciones ha aumentado exponencialmente. Es un mundo en constante evolución y del que cada vez las empresas son más conscientes de su importancia dentro de la organización.

En este artículo, reflexionamos sobre la importancia del plan estratégico en ciberseguridad y cómo implementarlo en una empresa.

- La importancia de la estrategia de seguridad informática

- El plan estratégico de ciberseguridad

- Elementos que componen el plan estratégico de ciberseguridad

- Riesgos y consejos de la ciberseguridad

- Ataques que vengan desde dentro de la propia de organización

- Fases del Plan Director de Seguridad

- Estándares más comunes para elaborar el plan estratégico de seguridad

- Gobierno de la ciberseguridad

- Roles y funciones del área de ciberseguridad

- Plan de ciberseguridad

- Generación del Plan de Ciberseguridad

- Conclusiones y beneficios del plan estratégico de ciberseguridad

La importancia de la estrategia de seguridad informática

La improvisación es uno de los grandes enemigos para cualquier empresa. Y es que, la estrategia empresarial nos ayuda a aprovechar las oportunidades, hacer frente a las amenazas, reforzar las fortalezas y minimizar las debilidades o los riesgos. Para ello, se necesita desarrollar una correcta estrategia con un conocimiento amplio de la empresa, tanto interno como externo. Es importante contar con una visión objetiva y realista de la compañía.

En el ámbito de la ciberseguridad sucede lo mismo. La estrategia en ciberseguridad permite aprovechar y focalizar los recursos disponibles en las áreas de mayor riesgo para que sean más rentables.

Conocer la parte estratégica y de gobierno es esencial para desarrollar cualquier plan director de ciberseguridad. Eso sí, no hay que dejar de lado el conocimiento más técnico de la ciberseguridad para poder generar un plan completo y realista.

El objetivo de todas las organizaciones debería ser la reducción de sus ciberriesgos lo máximo posible o, al menos, hasta un umbral asumible por el negocio. No existe el riesgo cero, con lo que, aunque las compañías adopten todo tipo de medidas o controles de seguridad preventivos, deben existir planes de detección, respuesta y recuperación para minimizar el impacto en caso de incidente.

Tal vez te interese: Descubre nuestro Máster en IA

El plan estratégico de ciberseguridad

El plan estratégico (o director) de ciberseguridad es un proyecto que propone una serie de medidas que ayudan a reducir los riesgos en torno a la ciberseguridad de una empresa. Debe contener los aspectos técnicos, legales y organizativos que se deben llevar a cabo para reducir los riesgos provocados por las amenazas que afectan a una compañía hasta un nivel aceptable.

Un plan estratégico de ciberseguridad tiene que ayudar a establecer la estrategia que se tiene que implementar incluyendo las medidas técnicas, legales y organizativas adecuadas.

Elementos que componen el plan estratégico de ciberseguridad

El plan estratégico de ciberseguridad se compone de dos ámbitos:

- Gobierno de la ciberseguridad. Es el consejo de seguridad nacional que nos ayuda a estructurar un departamento de ciberseguridad y a establecer el gobierno, los roles, las funciones y los procedimientos que van a aplicar en dicho departamento de seguridad.

- Plan de ciberseguridad. Ayuda a identificar las medidas, a priorizarlas y a implantar de una manera homogénea y con criterio todas esas medidas dentro de la organización.

Riesgos y consejos de la ciberseguridad

Videoconferencias

El uso masivo de softwares o plataformas como Zoom, Meet y Teams, ha concentrado la atención de los ciberdelincuentes.

Riesgo: los ciberdelincuentes suelen utilizar simuladores de software de VPN y videoconferencias para obtener datos personales aprovechando el desconocimiento de los usuarios.

Consejo: conciencia a tus trabajadores sobre los riesgos actuales, al igual que la necesidad de utilizar los recursos informáticos seguros aprobados por la compañía.

Dispón de un equipo técnico y humano capaz de detectar y responder a los ciberataques. Para ello, es importante que tengas también un plan y una serie de guías para dar respuesta a estos incidentes de seguridad.

Tal vez te interese: Big Data en empresas: Para qué sirve

Descargas y páginas fraudulentas

Tus empleados, al igual que sucedía con el trabajo presencial, deberán trabajar mediante correo electrónico, descarga de archivos, etc. Ahora bien, ahora más que nunca, es crucial que se les conciencie sobre los riesgos de recibir correos fraudulentos o sospechosos.

Riesgo: es muy común que los ciberdelincuentes utilicen técnicas como el pishing, hacerse pasar por otra persona o entidad para engañar al usuario y hacer que introduzca datos personales, o introducir virus en la descarga de archivos o imágenes.

Consejo: ayuda a que tus trabajadores puedan identificar este tipo de amenazas y puedan reportarlo de manera correcta. Recuerda que siempre es recomendable tener un proceso de reporte dentro de la compañía que sea conocido por los empleados de tal forma que ellos te ayuden con tu ciberseguridad.

Ataques que vengan desde dentro de la propia de organización

La información es poder y también es el negocio para los ciberdelincuentes. La digitalización ha supuesto que se vuelque información confidencial de las empresas a la red. Seguramente, te sonará ‘la nube’, ese espacio intangible en el que está todo el ‘core’ de tu negocio.

Riesgo: Los ciberataques pueden ser externos o internos. Ninguna empresa está a salvo. Esta es una de las máximas que tienes que tener en cuenta en tu organización ya que, si no tienes los procesos correctos y has implementado la ciberseguridad en todos los aspectos de tu organización, cualquier persona, tanto interna como externa, puede acceder a datos sensibles.

Consejos: debes asegurarte de que tus sistemas están correctamente diferenciados y que los permisos de los empleados están limitados a cada una de sus necesidades, no todo el mundo necesita tener permisos de administrador. A su vez, recuerda que siempre debes hacer copias de seguridad ya que si sufres un ransomware puedes ‘resetear’ y no estar a merced del ciberdelincuente.

Cómo ves, el trabajo en remoto ofrece muchas ventajas para la organización y el desarrollo del trabajo de una manera más independiente y colaborativa, pero también entraña riesgos y amenazas que hay que tener en cuenta a la hora de hablar de ciberseguridad y empresa.

Es importante que tengas también un plan y una serie de guías para dar respuesta a estos incidentes de seguridad con un equipo informático cualificado y capacitado para afrontar las futuras amenazas. Una brecha de seguridad puede ser muy dañina para la reputación y posición financiera de la compañía.

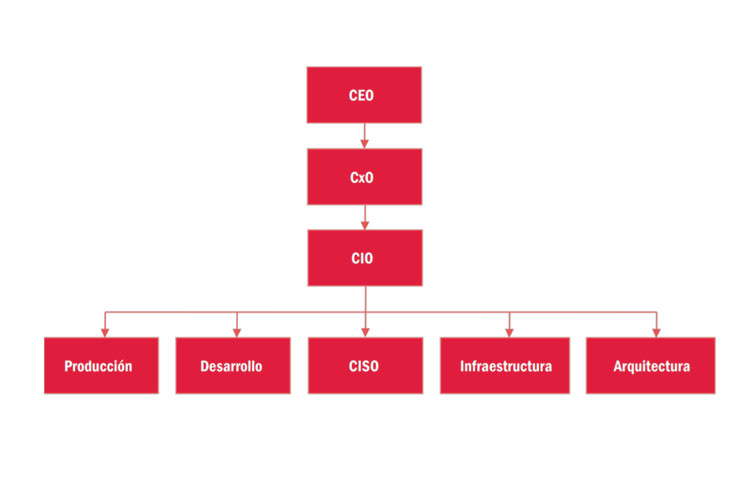

Una de las figuras que está emergiendo ante esta situación es la del CISO (director de seguridad de la información). Figura clave dentro de la organización, ya que es la persona encargada de reportar y planificar las estrategias informáticas de la empresa con la junta directiva

Fases del Plan Director de Seguridad

1. As Is

Permite conocer la situación actual de la ciberseguridad dentro de la organización. Se deberán determinar el nivel de los riesgos que tiene la organización, y con ello las amenazas a las cuales está expuesta.

2. To Be

En esta fase se establece el nivel objetivo de protección que desea la organización. Dicho nivel objetivo se valora en capacidades de protección o en reducción del nivel de riesgo.

3. Medidas de seguridad

Identificar cuáles son las medidas ayudará a la organización a pasar del estado actual al estado objetivo.

4. Plan Estratégico de ciberseguridad

Una vez detectadas las medidas de seguridad se tienen que clasificar, priorizar y establecer una estrategia de ciberseguridad nacional. En ese punto se tienen que identificar los costes, prioridades y dependencias de las medidas

5. Aprobación

La Alta Dirección será la encargada de aprobar el Plan Estratégico de Ciberseguridad.

La aprobación de este es vital para el establecimiento del presupuesto o de la inversión que la compañía está dispuesta a emplear.

6. Ejecución y seguimiento

En esta última fase, se hace un seguimiento para asegurar que se cumple lo establecido en el plan estratégico y se alcanzan los objetivos marcados al inicio.

Estándares más comunes para elaborar el plan estratégico de seguridad

Existen muchos estándares y normativas, aunque las más utilizadas a nivel mundial son:

NISTC CSF

Estándar americano que establece cinco dominios a tener en cuenta por las organizaciones a la hora de establecer el plan estratégico:

- Identificar. Realizar un análisis de riesgos para gestionar los activos. Hay que saber cuáles son los procesos y la información relevante para la empresa.

- Proteger. Tomar todas las medidas necesarias para proteger: control de acceso, concienciación y entrenamiento, seguridad de los datos, mantenimiento y tecnologías de protección.

- Detectar. Descubrir anomalías y eventos monitorizando de forma continua la seguridad y activando procesos de detección.

- Respuesta. Hay que saber responder ante los ataques lo antes posible y de la mejor manera para mitigar los efectos y recuperar los sistemas y activos que hayan sido atacados.

- Recuperación. Una vez se ha dado respuesta se deben crear planes de recuperación para establecer mejoras para el futuro.

ISO/IEC 27001

La norma ISO 27001 es un estándar certificable que se basa en el ciclo del PDCA (Plan-Do-Check-Act). Las fases del ciclo en las que se basa este estándar son:

- Planifica (Plan). Identifica los activos, entiende los procesos y el negocio, y realiza un análisis de riesgos según el estado actual en ciberseguridad de la compañía.

- Haz (Do). Identifica los controles e implanta las medidas de seguridad según los riesgos identificados.

- Verifica (Check). Verificar que los controles que están implantados se están ejecutando correctamente. Para ello será necesario medir, auditar y verificar.

- Actúa. Todos los sistemas son mejorables. Se debe detectar los problemas, las debilidades y las mejoras, a fin de establecer las iniciativas que corrijan dichas desviaciones.

Gobierno de la ciberseguridad

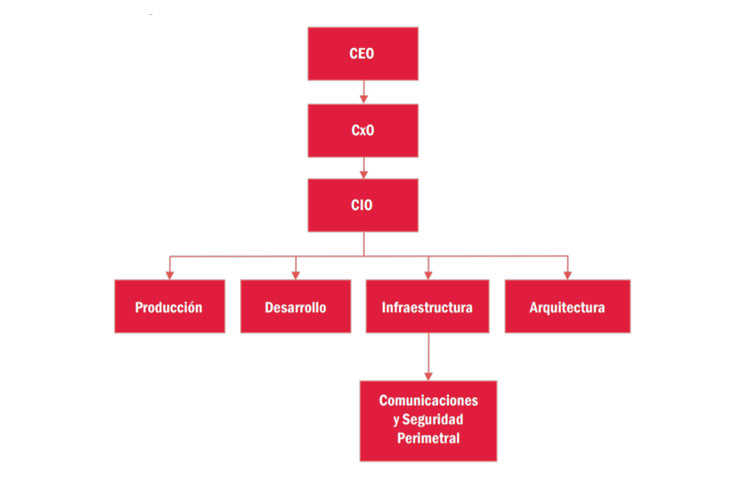

El gobierno de la ciberseguridad es un área muy importante que va a condicionar el funcionamiento del departamento. Se debe de definir la estructura de dicho departamento, y se debe de establecer las dependencias organizativas en el organigrama de la compañía.

Las estructuras dependientes del CIO más comunes son:

Este tipo de organización suele darse en empresas pequeñas. Poco a poco esta estructura ha ido evolucionando y se le ha ido dando más peso la figura del CISO. En el siguiente organigrama, el responsable de seguridad depende directamente del CIO, equipándose con el resto de responsables de las áreas de IT. Este organigrama, que todavía es común encontrarlo en muchas organizaciones, liga profundamente la función de la ciberseguridad con el mundo IT de la compañía.

En los últimos años la tendencia ha sido la de migrar hacia tipos de organizaciones basadas en estructuras independientes del área de IT o del CIO:

“El impacto de los ciberataques es mayor, y se evidencia en las dificultades que tienen las compañías para continuar con las operaciones después de que se produzcan” Guillermo Rodríguez

Roles y funciones del área de ciberseguridad

Una vez establecido el área de ciberseguridad se deben definir los roles, funciones y procesos que permitirán gobernar y gestionar la función de ciberseguridad en la compañía. El tamaño de las organizaciones será uno de los factores que condicione la definición de roles y funciones.

La definición de los roles que existirán en el área de ciberseguridad, junto con las responsabilidades que tendrá cada uno de ellos, es importante para evitar lagunas en el gobierno o la protección de la compañía. Para cada uno de los roles, se tendrán que definir las funciones que permitirán a dicho rol, asumir las responsabilidades establecidas.

Plan de ciberseguridad

El Plan Estratégico de Ciberseguridad, además de establecer el gobierno de la ciberseguridad, debe definir el Plan de Seguridad. Dicho Plan de Seguridad contempla las medidas e iniciativas que ayudarán a proteger la compañía.

Las fases clave para la generación de un plan de ciberseguridad son las siguientes:

AS IS

Esta primera fase requiere del entendimiento de los procesos y del negocio en general. Se deben identificar los activos críticos y las cuentas que generan ingresos y valor, así como los procesos vulnerables a posibles ataques que necesitan ser reforzados.

Un análisis de riesgos con la finalidad de identificar cuáles son los activos de información y cuáles son sus amenazas y vulnerabilidades es esencial. El análisis incluye:

- Los activos

- Las amenazas y vulnerabilidades

- La probabilidad de materialización y el impacto

Con todos estos valores se puede calcular el riesgo intrínseco que tiene la organización.

En paralelo, y para identificar las vulnerabilidades se analizará el estado de seguridad de la compañía. Este análisis se puede realizar mediante análisis técnicos de vulnerabilidades, obtención de métricas, observación y demás tareas que puedan ayudarnos a establecer el nivel de seguridad actual.

TO BE

Con la situación actual de seguridad conocida, estamos en disposición de establecer el nivel objetivo de protección que queremos.

Para establecer el nivel objetivo tenemos que tener en cuenta muchos factores, ya que el nivel de recursos y esfuerzo es limitado. En esta segunda fase recomendamos realizar una comparativa del sector para obtener información útil en la toma de decisión. Esto no limita que se obtengan otras fuentes de información que ayuden a decidir dicho nivel.

Una vez establecido el nivel objetivo, habrá que establecer la forma en la que se va a ir consiguiendo los resultados a lo largo del tiempo. De esta forma, es recomendable ponerse objetivos parciales a corto, medio y largo plazo.

Generación del Plan de Ciberseguridad

Una vez establecido el nivel objetivo se identificarán los controles, medidas de seguridad e iniciativas que nos permitan pasar de un nivel a otro. Dichas medidas o iniciativas tendrán una prioridad en base al beneficio que aportan según la reducción de riesgo que provocan, el coste, la complejidad de implantación o mantenimiento, y por supuesto su dependencia respecto al resto de iniciativas o medidas de seguridad.

Todas estas medidas, así como la proyección desde el estado actual al objetivo nos permite generar el Plan de Ciberseguridad, que será presentado a la Dirección de la compañía para su aprobación.

Conclusiones y beneficios del plan estratégico de ciberseguridad

- La estrategia nos permite focalizar los esfuerzos donde realmente es necesario dentro de la organización.

- Permite aunar esfuerzos entendiendo los objetivos de las medidas de seguridad que implementamos.

- El análisis de riesgos nos permite identificar las amenazas y priorizarlas según su riesgo. Es la pieza central de la estrategia.

- No se puede establecer una estrategia sin entender el negocio y sus procesos.

Si necesitas información sobre el tema, te recomiendo visualizar este Webinar sobre la estrategia de ciberseguridad.